Polityka bezpieczeństwa

Śluzy bezpieczeństwa funkcjonują w oparciu o zestaw zdefiniowanych reguł zwanych polityką (zasadami, regułami) ich stosowania. Wyróżnia się tu dwa podstawowe podejścia:

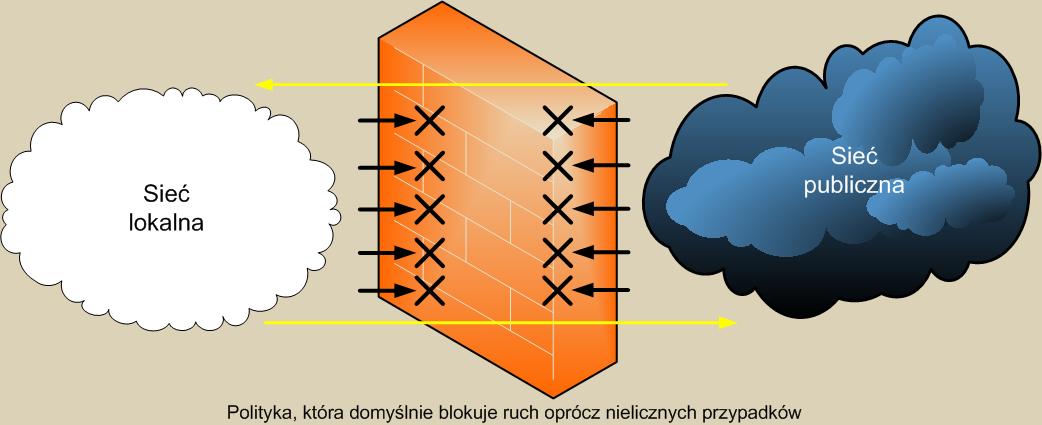

To, co nie jest wyraźnie dozwolone, jest zabronione;

To, co nie jest wyraźnie zabronione, jest dozwolone;

W pierwszym przypadku, precyzowany jest tylko akceptowany ruch - czyli protokoły, rodzaj danych i adresy komputerów lub sieci, które mogą wymieniać informacje między sobą. Reszta jest domyślne blokowana.

Drugi przypadek dotyczy definiowania tylko rodzaju ruchu, jaki ma być blokowany. Wszystko inne jest dozwolone.

Obydwa podejścia do polityki bezpieczeństwa mają swoje zalety, jak i wady. Pierwszy przypadek umożliwia dostęp tylko do poszczególnych usług na podstawie indywidualnych decyzji i wymagań użytkowników. W efekcie staje się to nieco uciążliwe dla użytkowników sieci, a od administratora wymaga sporo pracy i dokładnego przemyślenia reguł filtrowania. Jednak pomimo trudności, takie podejście jest bardzo bezpieczne. Drugi przypadek jest zdecydowanie łatwiejszy do zaimplementowania, bo zezwala na każdy rodzaju ruchu, oprócz tego, który administrator uważa za groźny. Taka sytuacja znacznie zaniża poziom bezpieczeństwa chronionej sieci.

Rys. 1.3 - Domyślna polityka blokująca ruch

komentarze

Copyright © 2008-2010 EPrace oraz autorzy prac.