Filtry pakietów

Proste filtry pakietów6 pracują w warstwie czwartej - transportowej w modelu OSI, czyli na poziomie IP. Filtry te, analizują ruch sieciowy i przyznają, bądź odmawiają dostępu najczęściej na podstawie następujących kryteriów:

warstwa dostępu do sieci: źródłowe i docelowe adresy MAC;

warstwa sieciowa:, rodzaj protokołu, port źródłowy oraz docelowy;

warstwa sieciowa: typ pakietu np. SYN/ACK, ICMP Echo Request;

warstwa transportowa: adres IP nadawcy i odbiorcy.

To, jakie kryteria brane są pod uwagę w procesie filtrowania, zależy od tego, na jakich warstwach modelu OSI dokonuje się analizy. Nowe rozwiązania dążą do ingerowania w coraz wyższe warstwy.

Zapory pracujące w warstwie sieciowej to najczęściej routery o zaawansowanych możliwościach filtrowania. Podczas pracy, sprawdzają one adresy docelowe pakietu i podejmują decyzję o wybraniu optymalnej trasy w taki sposób, by trafił on do miejsca swego przeznaczenia. Router filtrujący rozważa dodatkowo decyzję, czy w ogóle przekazywać dany pakiet. Może też podjąć decyzję o modyfikacji pakietu, jego zablokowaniu, wszczęciu alarmu, czy o zarejestrowaniu zdarzenia.

Rolę routera ekranującego pełni najczęściej dedykowane urządzenie sieciowe, ale wykorzystuje się także komputer z odpowiednim oprogramowaniem filtrującym, do którego często stosuje się popularny w systemach linux / unix pakiet iptables.

Typy filtrowania

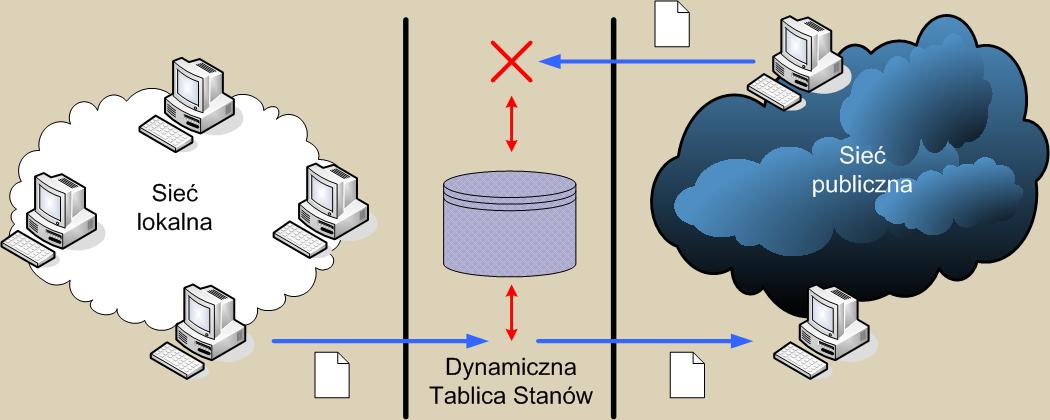

Proste metody filtrowania kontrolują ruch na podstawie sztywnych reguł opartych na adresach źródłowych, docelowych oraz numerów portów. Technologia filtrowania została jednak z czasem rozwinięta o zaawansowane kontrolowanie polegające na śledzeniu sesji7 (ang. stateful packet filtering). Filtry takie nazywane

są stanowymi lub dynamicznymi, a idea ich działania oparta jest na tym, że filtr monitoruje i zapisuje stan połączeń (rys. 2.2.1). W takim przypadku, wchodzący pakiet z sieci publicznej dostanie się do miejsca swego przeznaczenia tylko wtedy, gdy jest odpowiedzią na inny, wysłany wcześniej pakiet z sieci chronionej. Przykładem może być wpuszczanie do sieci chronionej pakietów z ustawioną flagą SYN tylko wtedy, gdy są one częścią nawiązywanego połączenia z sieci wewnętrznej. Obsługa zaawansowanego filtrowania oparta o śledzenie sesji jest obecnie powszechnie implementowana w każdej profesjonalnej zaporze.

Rys. 2.2.1 - Filtrowanie sesji

Wady i zalety filtrów pakietów8

Implementując router, jako filtr pakietów, warto pamiętać o jego pozytywnych oraz negatywnych aspektach. Do tych pierwszych zaliczyć należy:

Łatwość zastosowania. Wystarczy skonfigurować odpowiednie reguły, by zapora sieciowa mogła być podpięta do sieci i spełniać swoją rolę;

Większość współczesnych filtrów pakietów ma możliwość konwersji protokołów między interfejsami podłączonymi do różnych sieci;

Stanowi to tanie rozwiązanie, gdyż mając stałe łącze do internetu wymagany jest router, zatem zyskuje się w ten sposób dwie funkcjonalności w obrębie jednej inwestycji;

Strategicznie umiejscowiony router filtrujący pakiety potrafi ochronić całą sieć. Dotyczy to sytuacji, gdy wykorzystywane jest tylko jedno łącze z Internetem, czy inną siecią;

Proste filtrowanie stanowi bardzo wydajne rozwiązanie, gdyż opiera się na niewielkiej liczbie kryteriów;

Technologia ta jest niewidoczna z punktu widzenia użytkownika końcowego. Nie wymaga żadnej wiedzy, umiejętności ani dodatkowego oprogramowania na stacjach klientów;

Filtrowanie pakietów jest szeroko dostępne zarówno w ramach oprogramowania komercyjnego, jak i darmowego. Ponadto większość współczesnych urządzeń trasujących posiada wbudowaną obsługę takich funkcji.

Nie można zapomnieć o wadach:

Filtrowanie pakietów, szczególnie przy skomplikowanych i rozbudowanych regułach, stanowi obciążenie routera i zaniża jego wydajność;

Rozwiązanie to jest często podatne na atak podszywania (spoofing), polegający na fałszowaniu adresu źródłowego pakietu;

Często routery mają niewielkie możliwości zapisywania stanu pracy, wynikające z ograniczenia pamięci. Powoduje to potrzebę wprowadzenia dodatkowego oprogramowania monitorującego aktywność pracy urządzenia;

Proste filtry są mało selektywne, gdyż nie uwzględniają zawartości pakietu (protokołów aplikacyjnych) utworzonych powyżej UDP lub TCP;

Ograniczają korzystanie z usług, które używają dynamicznych połączeń od lub do wcześniej nie zdefiniowanych portów (np. protokół FTP);

Trudno jest zweryfikować poprawność części reguł i wymaga to najczęściej mozolnych eksperymentów. Brak możliwości sprawdzenia poprawności reguły może doprowadzić do nieświadomego stworzenia luki w bezpieczeństwie;

Możliwości filtrowania wielu produktów są niekompletne, więc czasami uniemożliwia to implementację potrzebnych filtrów;

Awaria, błędy, czy uszkodzenie filtru pakietów może spowodować całkowite zablokowanie ruchu lub przepuszczanie tego, co powinno być blokowane.

komentarze

Copyright © 2008-2010 EPrace oraz autorzy prac.